يُفتن الجمهور بثقافة المشاهير، مما يجعلها هدفًا رئيسيًا للمحتالين الذين يستغلون صورهم وأسماءهم في عمليات الاحتيال والنصب. إليك بعض الطرق…

قراءة المزيدحماية

يعتبر الحفاظ على خصوصية بياناتك الشخصية عبر الإنترنت أمراً بالغ الأهمية. سوف تتعلم كيفية البقاء آمنًا عبر الإنترنت باستخدام أفضل تطبيقات جدار الحماية ومكافحة الفيروسات ، وكيفية إدارة كلمات المرور الخاصة بك وكيفية التعرف على عمليات الاحتيال ومخاطر الأمان.

تشكل بطاقات الولاء للمتاجر تهديدًا حقيقيًا لخصوصيتك، فالعروض المغرية التي تستمتع بها تأتي على حساب بياناتك الشخصية. على الرغم من…

قراءة المزيدتُعتبر هجمات “التخويف البرمجية” من أخطر أنواع الاحتيال الإلكتروني، حيث تتخفى في شكل خدمات وهمية تدعي حماية جهازك من هجمات…

قراءة المزيدتسعى السلطات البريطانية لإجبار شركة Apple على كسر حماية التشفير التام (end-to-end encryption) والسماح لها بالتجسس على جميع البيانات المخزنة…

قراءة المزيدمع كلّ موجة جديدة أو صيحة تكنولوجية، لا يتأخر المحتالون عن استغلالها. ينشئ المخادعون آلاف المواقع الإلكترونية المزيّفة التي تُحاكي…

قراءة المزيدبينما يكثر الحديث عن سلبيات منصة LinkedIn، ظهرت منصة توظيف جديدة تُدعى Foh&Boh ارتكبت خطأً فادحاً. فقد تَسَرّبَت ملايين السير…

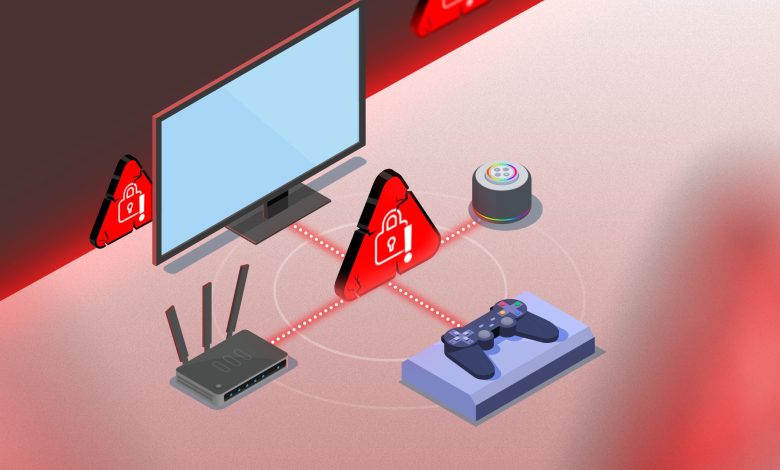

قراءة المزيديمتلئ منزلُكَ بالأجهزة الذكية التي تُسهّل حياتك وتُبقيك على اتصال دائم، ولكن العديد منها يُمثّل هدفًا سهلاً للمجرمين الإلكترونيين بشكلٍ…

قراءة المزيدنظراً لشعبية Google الهائلة، يستغلّ المُحتالون خدماتها لتنفيذ مخططاتهم الخبيثة. حيث يقوم هؤلاء المجرمون بنشر إعلانات ضارّة على صفحة نتائج…

قراءة المزيديستهدف المُتسللون المنصات الشهيرة التي يخزن فيها المستخدمون معلوماتهم الشخصية أو الحساسة. لن تتفاجأ على الأرجح عندما تعلم أن فيسبوك،…

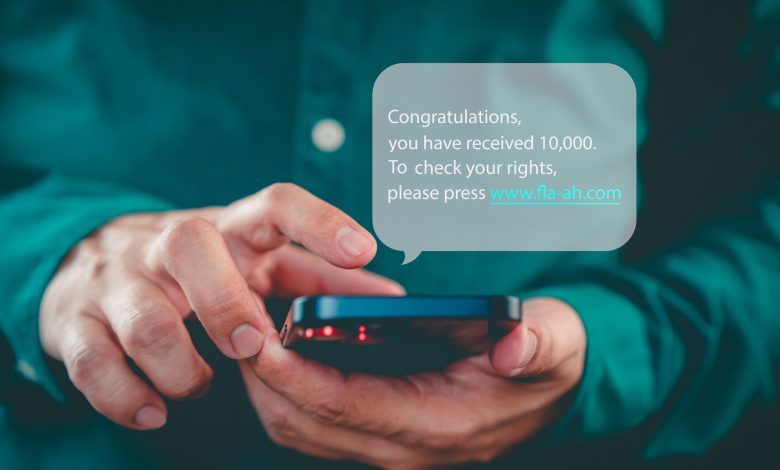

قراءة المزيدقد تتلقى رسالة نصية قصيرة تطلب منك التأكيد ما إذا كنت قد قمت بعملية ما تتطلب اهتمامك. تضغط بسرعة على…

قراءة المزيدأصبحت حملات التصيد الاحتيالي المعززة بالذكاء الاصطناعي، والتي تستهدف سرقة البيانات الشخصية والمعلومات المالية، صعبة الكشف بشكلٍ مُذهل. فمع تحسينات…

قراءة المزيدانتشرت مكالمات الاحتيال الهاتفية بشكلٍ مُقلق، وأصبحت أساليب المُحتالين أكثر دهاءً. لقد تعرضتُ شخصياً للعديد من هذه المكالمات المزعجة، ولكن…

قراءة المزيد