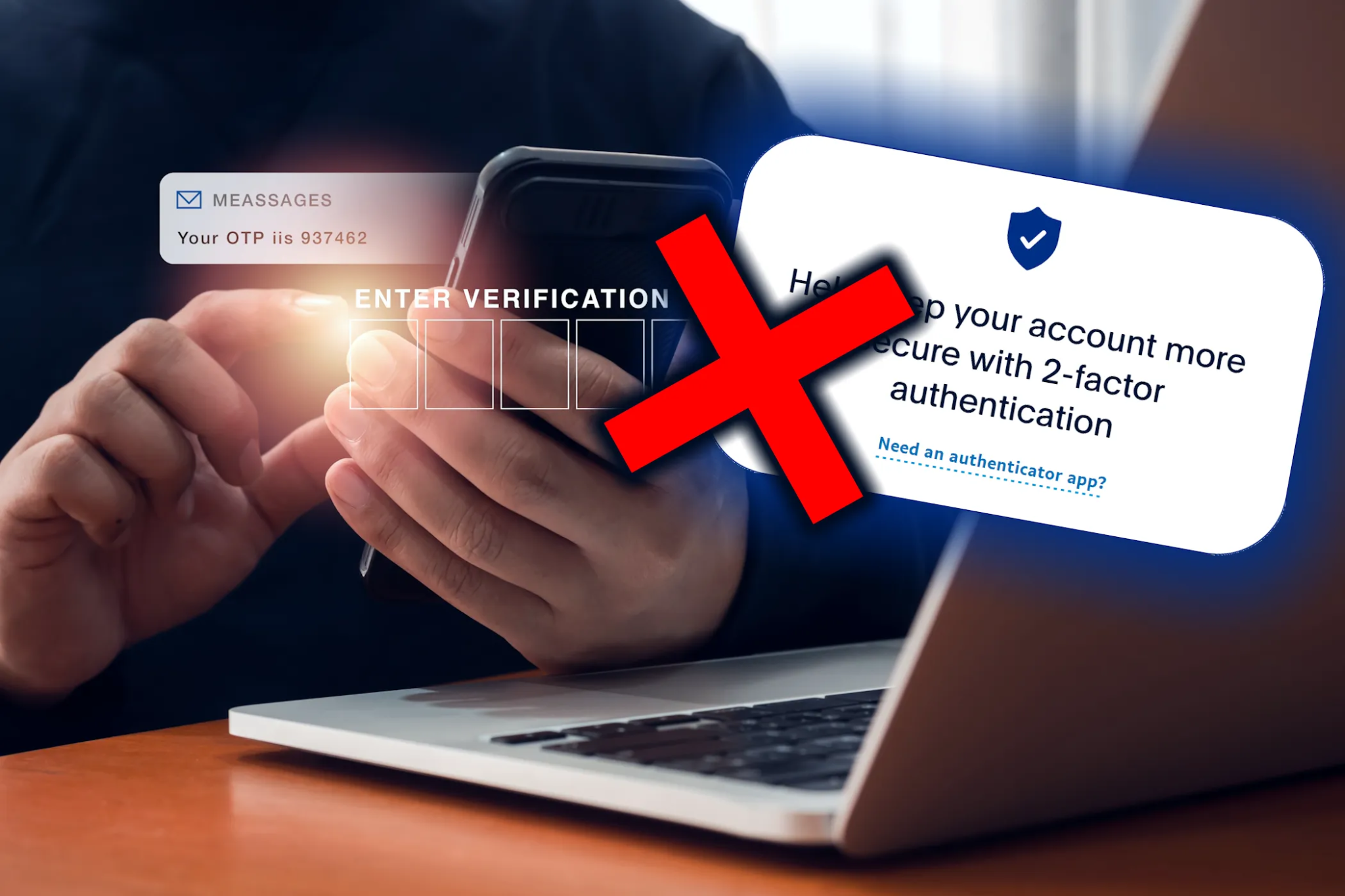

مجرد اختراق ناجح واحد يمكن أن يتسبب في فقدان كل شيء – بياناتك وحسابك وراحة بالك. لهذا السبب تخلصت من الرسائل النصية ورموز المصادقة وتحولت إلى بديل أكثر أمانًا: مفتاح الأمان المادي. استخدام مفتاح الأمان يعتبر الآن من أفضل الممارسات لحماية الحسابات الهامة من الوصول غير المصرح به، خاصة مع تزايد تهديدات الأمن السيبراني.

روابط سريعة

تسجيلات دخول سريعة وسهلة باستخدام مفاتيح الأمان

لقد غيّر التحول إلى استخدام مفتاح الأمان طريقة تسجيل الدخول الخاصة بي تمامًا – إنه أسرع وأسهل بكثير. كان المصادقة الثنائية (2FA) يمثل مشكلة كبيرة. كنت أضطر إلى إحضار هاتفي، والعثور على رمز نصي (أو فتح تطبيق المصادقة)، وكتابة رمز مكون من 6 أرقام قبل أن تنتهي صلاحيته. ولكن الآن، مع مفتاح الأمان، أصبح كل هذا من الماضي.

الآن، أقوم ببساطة بتوصيل مفتاح الأمان بجهاز الكمبيوتر الخاص بي أو الاتصال لاسلكيًا عبر NFC (الاتصال قريب المدى) لمصادقة تسجيل الدخول الخاص بي. إنه آمن للغاية وسريع للغاية، لذلك لم أعد أنتظر الرسائل النصية المتأخرة أو أقلق بشأن كتابة الرمز الخاطئ. مجرد نقرة سريعة، وأنا بالداخل. لقد قمت بإعداده لحسابات متعددة: البريد الإلكتروني، و Instagram، و X، والمزيد. إنه مثل وجود مفتاح مرور واحد يفتح جميع أبوابي الرقمية. *ملاحظة: استخدام مفتاح الأمان يعتبر من أفضل الممارسات الأمنية لحماية الحسابات.*

الطريقة الأكثر أمانًا للمصادقة الثنائية (2FA)

تضيف المصادقة الثنائية (2FA) طبقة إضافية من الأمان إلى حسابك، على الرغم من أن جميع خيارات المصادقة الثنائية ليست متساوية. يمكن اعتراض رموز الرسائل النصية القصيرة (SMS)، وتعتمد مصادقات التطبيقات (الأكثر أمانًا) على البرامج التي يمكن اختراقها إذا فُقد هاتفك أو سُرق أو تعرض للاختراق.

ومع ذلك، تستخدم مفاتيح الأمان تشفيرًا قويًا وتتواصل فقط مع مواقع الويب المشروعة. تعتمد هذه المفاتيح على معايير FIDO U2F و FIDO2، وتستخدم التشفير لضمان تسجيل الدخول إلى موقع حقيقي، وليس موقعًا مزيفًا مصممًا لسرقة معلوماتك. إذا خدعك أحد المتسللين بصفحة تسجيل دخول مزيفة، فلن يتفاعل مفتاحك. هذا المستوى من الحماية من التصيد الاحتيالي هو شيء لا يمكن لأي طريقة مصادقة ثنائية أخرى أن تضاهيه.

تستخدم أسماء كبيرة مثل Facebook و X و Microsoft مفاتيح الأمان. تدعم Apple الآن هذه المفاتيح لمعرف Apple والمصادقة الثنائية، بينما تستخدمها Google داخليًا لتأمين حسابات الموظفين. يعتبر خبراء الأمن السيبراني ومنظمات مثل NIST و ENISA مفاتيح الأمان المادية المعيار الذهبي لحماية الحسابات.

قد لا أكون هدفًا كبيرًا، ولكن معرفة أنني أستخدم نفس الحماية التي يثق بها متخصصو الأمن السيبراني يمنحني راحة بال حقيقية.

تعمل دون اتصال بالإنترنت—لا حاجة إلى هاتف

ميزة أخرى أحبها في مفتاح الأمان هي أنه يعمل بشكل كامل دون اتصال بالإنترنت—لا حاجة إلى هاتف. حتى إذا فقدت هاتفي أو سُرق، ما زلت أتحكم في حساباتي لأن المفتاح غير مرتبط به. أتذكر مرة عندما كنت مسافرًا، نفدت بطارية هاتفي. مع المصادقة الثنائية (2FA) العادية، كنت سأُمنع من الدخول، ولكن مع مفتاح الأمان، لم تعد هذه مشكلة. لا يحتاج إلى إشارة أو الإنترنت للعمل. مفاتيح الأمان هي حلول مصادقة قوية تعتمد على معايير FIDO2، مما يضمن أمانًا عاليًا.

طالما أنني أمتلك المفتاح، يمكنني تسجيل الدخول على أي جهاز، سواء كنت على ارتفاع 30,000 قدم باستخدام شبكة Wi-Fi للطائرة أو أتجول في مكان ناءٍ بدون استقبال. إنه النسخة الاحتياطية المثالية للبقاء آمنًا في أي مكان وفي أي وقت. لا توجد تطبيقات لتثبيتها، ولا توجد رموز للعبث بها، ولا داعي للقلق بشأن البطاريات. يتولى مفتاح الأمان كل شيء بنفسه. استخدام مفتاح الأمان يقلل بشكل كبير من خطر التصيد الاحتيالي وهجمات man-in-the-middle، مما يجعله خيارًا ممتازًا لتعزيز أمان حساباتك.

حماية من عمليات الاحتيال التصيدي (Phishing)

رسائل البريد الإلكتروني التصيدية وصفحات تسجيل الدخول المزيفة منتشرة في كل مكان، وحتى المستخدمون الأذكياء يقعون في الخطأ أحيانًا. مع المصادقة الثنائية العادية (Two-Factor Authentication – 2FA)، إذا قمت بإدخال الرمز الخاص بك على موقع ويب وهمي، يمكن للمهاجم استخدامه على الفور. ومع ذلك، تم تصميم مفاتيح الأمان لمنع هذا السيناريو الكابوسي. إنها تستخدم ميزة تسمى ربط الأصل (Origin Binding)، مما يعني أنها تعمل فقط على مواقع الويب المشروعة. لذلك، إذا قمت بتوصيل مفتاحي بموقع مزيف يتظاهر بأنه البنك الذي أتعامل معه، فلن يعمل، لأن المفتاح يعرف أن هناك شيئًا خاطئًا ويرفض تسجيل الدخول.

تبنت الشركات الكبرى مفاتيح الأمان لوقف التصيد الاحتيالي بنجاح كبير. على سبيل المثال، وفقًا لموقع Krebs on Security، جعلت Google جميع الموظفين يستخدمونها ولم تشهد أي حادثة تصيد احتيالي واحدة على حسابات العمل منذ ذلك الحين. واجهت Cloudflare، وهي شركة تقنية رئيسية أخرى، هجومًا تصيدًا متطورًا خدع بعض الموظفين، لكن المهاجمين لم يتمكنوا من الوصول إلى الحسابات لأن مفاتيح الأمان منعتهم. هذا يؤكد أهمية استخدام بروتوكولات أمنية قوية.

هذه الأمثلة الواقعية تعزز ثقتي. إذا كان مفتاح بسيط بقيمة 25 دولارًا مثل USB-C Yubikey يمكنه منع هجمات التصيد الاحتيالي التي تقلق حتى شركات التكنولوجيا الكبرى، فهذا يكفي لحمايتي من عمليات الاحتيال اليومية. استخدام مفتاح الأمان يشبه امتلاك درع تصيد احتيالي يعمل دائمًا. أشعر بأمان أكبر عند تسجيل الدخول إلى الحسابات الحساسة مثل البريد الإلكتروني أو الحسابات المالية، حيث يمكن أن يكون لخطأ تصيد واحد مشكلة كبيرة. استخدام مفاتيح الأمان يعتبر من أفضل الممارسات الأمنية لحماية البيانات الحساسة.

حصانة ضد تهديدات تبديل شريحة SIM (SIM Swapping)

بالإضافة إلى التصيد الاحتيالي، تحميني مفاتيح الأمان أيضًا من هجمات تبديل شريحة SIM. يحدث تبديل شريحة SIM بشكل أساسي عندما يخدع المحتال شركة الاتصالات الخاصة بك لتحويل رقمك إلى شريحة SIM الخاصة بهم. بمجرد حصولهم على رقمك، يمكنهم اعتراض رموز SMS أو المكالمات الخاصة بك، مما يمنحهم الوصول إلى الحسابات التي تستخدم المصادقة الثنائية (2FA) عبر الرسائل النصية.

كانت هناك حالات بارزة، مثل اختراق حساب الرئيس التنفيذي لـ Twitter، جاك دورسي، من خلال تبديل شريحة SIM. كما خسر بعض مستثمري العملات المشفرة مبالغ كبيرة بعد سرقة أرقام هواتفهم. كانت سماع هذه القصص أمرًا مخيفًا – فقد أوضح أن الأمان المستند إلى الرسائل النصية القصيرة ليس آمنًا كما كنت أعتقد ذات مرة.

ومع ذلك، فإن مفاتيح الأمان محصنة تمامًا ضد تبديل شريحة SIM. نظرًا لأن مفتاحي غير مرتبط برقم هاتفي أو شركة الاتصالات، فلا يوجد شيء يمكن للمتسلل إعادة توجيهه. لا يمكن للمحتال الاتصال بمزود الخدمة الخاص بي وتحويل مفتاحي كما يمكنهم فعل ذلك باستخدام شريحة SIM. سيتعين عليهم حرفيًا سرقة الجهاز، وحتى في ذلك الحين، سيظلون بحاجة إلى كلمة المرور أو رمز PIN الخاص بي على المفتاح.

لهذا السبب يقول خبراء الأمن السيبراني أن أفضل طريقة لهزيمة الهجمات القائمة على الهاتف هي تجنب الاعتماد على هاتفك. ومفتاح الأمان يفعل ذلك بالضبط. *ملاحظة: استخدام مفتاح أمان يقلل بشكل كبير من خطر الوصول غير المصرح به إلى حساباتك.*